Na szczęście Iran nie dysponuje bronią atomową. To m.in. za sprawą brawurowej akcji Stuxnet

Jest środek pierwszej dekady XXI wieku. W salach bez okien, gdzie zegary nie mają znaczenia, a światło jest zawsze takie samo, analitycy przeglądają zdjęcia satelitarne pustynnych obszarów Iranu. Na ekranach widać kompleks w Natanz. Niewysokie budynki, hale produkcyjne, podziemne instalacje. Z pozoru zwyczajna infrastruktura przemysłowa. W rzeczywistości serce programu wzbogacania uranu. Wzbogacanie to proces żmudny i techniczny. Naturalny uran zawiera niewielką ilość izotopu U-235, który może podtrzymywać reakcję łańcuchową. Aby wykorzystać go w reaktorze, a tym bardziej w broni, trzeba zwiększyć jego stężenie. Służą do tego wirówki – wysokie, wąskie cylindry obracające się z prędkością przekraczającą kilkadziesiąt tysięcy obrotów na minutę. W ich wnętrzu gazowy heksafluorek uranu jest rozdzielany dzięki sile odśrodkowej. Lżejszy izotop przemieszcza się nieco inaczej niż cięższy. Różnica jest minimalna, więc potrzeba setek, a nawet tysięcy wirówek pracujących w kaskadach, by osiągnąć pożądany poziom wzbogacenia. Każda z tych maszyn jest wrażliwa. Minimalne wibracje, drobne odchylenie od normy, niewielka zmiana prędkości obrotowej mogą doprowadzić do uszkodzenia. To właśnie w tej wrażliwości amerykański i izraelski wywiad dostrzegają szansę.

Operacja, która z czasem zostanie ujawniona pod nazwą Stuxnet, rodzi się w ciszy i wąskich kręgach. Według późniejszych doniesień była elementem szerszego programu o kryptonimie Olympic Games, prowadzonego przez Stany Zjednoczone przy współpracy z Izraelem.

Zamiast bomb i nalotów wybrano kod. Zamiast eksplozji – subtelne, niemal niewidoczne zakłócenie. Problem wydaje się nie do pokonania. Instalacje w Natanz są odcięte od internetu. To tak zwany air gap. Komputery sterujące wirówkami nie mają bezpośredniego połączenia ze światem zewnętrznym. Jak wprowadzić wirusa do systemu, który nie jest podłączony do sieci? Odpowiedź jest prosta i jednocześnie wymagająca cierpliwości. Nośnik fizyczny. Pendrive. Ktoś musi go wnieść do środka. Śledczy i analitycy latami rekonstruowali prawdopodobny scenariusz. Najbardziej prawdopodobne jest to, że złośliwe oprogramowanie zostało umieszczone na nośnikach, które trafiły do podwykonawców współpracujących z irańskim programem. Inżynier, technik, pracownik serwisu – ktoś podłącza pamięć USB do komputera w sieci wewnętrznej. Wystarczy chwila.

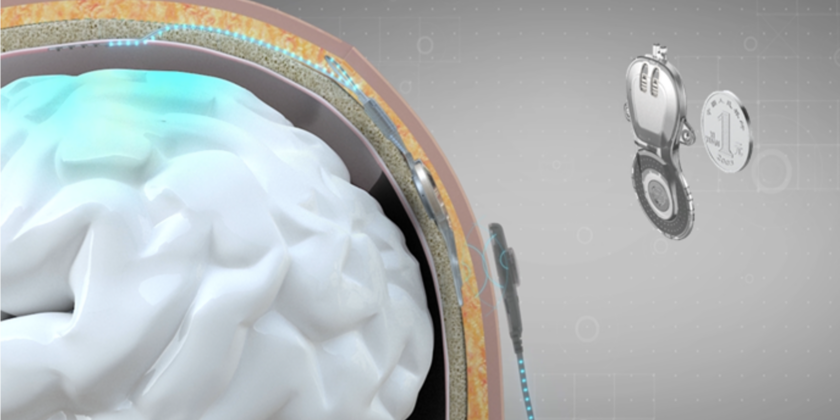

Stuxnet nie jest zwykłym wirusem. To precyzyjnie zaprojektowane narzędzie. Atakuje konkretne systemy sterowania przemysłowego firmy Siemens, używane do kontrolowania prędkości wirówek.

Najpierw rozpoznaje środowisko. Sprawdza, czy znajduje się w odpowiedniej sieci, czy ma dostęp do właściwych sterowników, czy wykrywa określony typ konfiguracji. Jeśli nie, pozostaje w uśpieniu. Jeśli tak, zaczyna działać. Złośliwy kod przejmuje kontrolę nad sygnałami wysyłanymi do wirówek. Przez pewien czas wszystko wygląda normalnie. System raportuje prawidłowe parametry. Operatorzy widzą stabilne wykresy, równą prędkość obrotową, brak anomalii. W rzeczywistości wirówki zaczynają doświadczać gwałtownych zmian prędkości. Najpierw przyspieszają ponad bezpieczny limit, potem nagle zwalniają, by znów wejść na nominalne obroty. Te oscylacje powodują mikrouszkodzenia. Łożyska zużywają się szybciej, elementy konstrukcyjne ulegają zmęczeniu materiału. To nie jest sabotaż w stylu hollywoodzkim. Nic nie wybucha spektakularnie. Maszyny po prostu zaczynają się psuć. Jedna po drugiej. Operatorzy podejrzewają wadliwe części, błędy montażowe, problemy z jakością. Wymieniają elementy. Instalują nowe wirówki. Te również po pewnym czasie zaczynają działać niestabilnie.

Kluczowym elementem operacji jest kamuflaż. Stuxnet nie tylko manipuluje pracą wirówek. Manipuluje także danymi wyświetlanymi operatorom.

Przechwytuje sygnały z czujników i odtwarza zapisane wcześniej prawidłowe parametry, gdy w rzeczywistości maszyny są w trakcie niszczących cykli. To jak podmiana obrazu z kamer przemysłowych na archiwalne nagranie, podczas gdy na hali produkcyjnej dzieje się coś zupełnie innego. Skala operacji ujawnia się dopiero później. W latach 2009 i 2010 liczba działających wirówek w Natanz gwałtownie spada. Oficjalnie Iran nie przyznaje się do problemów, ale Międzynarodowa Agencja Energii Atomowej odnotowuje, że setki urządzeń zostały wyłączone z użytku. Szacunki mówią o około tysiącu zniszczonych lub poważnie uszkodzonych wirówek. W 2010 roku wirus wymyka się poza irańskie instalacje. Zostaje wykryty przez firmy zajmujące się cyberbezpieczeństwem, gdy zaczyna infekować komputery w innych krajach. Analiza kodu ujawnia jego niezwykłą złożoność. To nie jest dzieło przypadkowych hakerów. W kodzie znajdują się ślady wskazujące na ogromne zasoby, testy na rzeczywistych wirówkach, znajomość specyficznych konfiguracji przemysłowych. Świat po raz pierwszy na taką skalę uświadamia sobie, że cyberbroń może mieć realne, fizyczne skutki.

Operacja opóźnia irański program wzbogacania uranu o wiele miesięcy, a według niektórych ocen nawet o kilka lat. Nie zatrzymuje go całkowicie, ale kupuje czas. Czas dla dyplomacji, czas dla sankcji, czas dla negocjacji.

Jednocześnie Stuxnet otwiera nową epokę. Po raz pierwszy kod komputerowy został użyty w tak wyrafinowany sposób do zniszczenia infrastruktury przemysłowej innego państwa. To sygnał, że przyszłe konflikty nie muszą zaczynać się od wystrzału. Mogą zacząć się od linii kodu wprowadzonej do systemu, który miał być bezpieczny.